Sécurité

-

Chrome vérifiez sa sécurité

- Par celtera

- Le 01/06/2016

- Dans Sécurité

- 1 commentaire

Une petite astuce toute simple pour vérifier la sécurite de Google Chrome, un tuto en images se trouve sur le forum, vous pouvez le consulter à tout moment et je viens de refaire le teste, pour voir si il était toujours d"actualité.

Soit, vous avez la possibilité de faire le scan en manuel, soit, vous sélectionnez "automatique" avec d"autres petites options assez sympathique... je vous laisse les découvrir.

http://laguerrierecelte.xooit.fr/t960-Chrome-V-rifiez-la-s-curit-de-votre-navigateur.htm

http://laguerrierecelte.xooit.fr/t960-Chrome-V-rifiez-la-s-curit-de-votre-navigateur.htm

-

Chrome c'est fini pour XP et Vista

- Par celtera

- Le 09/04/2016

- Dans Sécurité

- 0 commentaire

Voila, c'est fini.... encore une belle histoire qui se termine... C'est fini, plus de supports de mises à jour de sécurité pour Google Chrome sous XP et Vista.

Ca concerne aussi : OS X 10.6, 10.7 et 10.8, Ubuntu 12.04 et Debian 7, ainsi que toutes les versions 32 bits de Linux... et 10.6 Snow Leopard, 10.7 Lion, et 10.8 Mountain Lion sous Apple. Finalement, ça commence à en faire du monde.

Bien entendu, vous pouvez toujours utiliser votre navigateur. Le seul hic, c'est qu'il n'y a plus de correctifs de sécurité. Donc, je vous invite à utiliser un autre navigateur, si vous ne désirez pas, un jour, être victime d'un hack.

Avril aura sonné le glas du support, comme annoncé. Vous devez être prévenu par un message direct dans vos navigateurs, quand vous regardez pour faire les mises à jour.

Le conseil de Google ?... changer de système d'exploitation.... ben voyons... juste ça.

Perso, je vous conseillerais juste de changer de navigateur, il vous reste le choix :

- Internet Explorer 8

- Mozilla Firefox

- Opera

-

Cryptocat : messagerie chiffrée

- Par celtera

- Le 02/04/2016

- Dans Sécurité

- 0 commentaire

Welcome back Cryptocat !

La messagerie chiffrée fait son grand retour dans une version Beta, un mois après sa fermeture et est utilisable sous :

- Windows

- Linux

- Mac

Il n'est plus a intégrer au navigateur, comme avant. Depuis sa fermeture, il y a eu des changements.

Même si c'est une version beta, c'est une application qu'il faut télécharger.

Exit pour le moment, les discussions à plusieurs ou le partage des fichiers, cela viendra plus tard, on l'espère.

En revanche, il permet de :

- crypter les messages

- sucurisation des conversations, même si les clés sont volées

- vous serez prévenu si on tente de se connecter sur votre compte depuis n'importe quel périphérique, même, en mode hors connexion.

Cryptocat est sous licence, Open Source, donc, le code est libre et vérifiable par tous.... du moment qu'on s'y connait un minimum^^

Une fois installé, il faudra créer un compte.

Un simple identifiant et mot de passe suffiront pour ce faire. Aucune adresse mail ne vous sera demandé. Autrement dit, n'oubliez pas votre mot de passe...

Une fois la connexion faite, il va identifier votre périphérique et le gardera en mémoire (localement).

Dans la mesure, ou vous vous feriez pirater votre compte, votre hackeur pourra se connecter, certes, mais on nous assure qu'il n'aura pas accès à l'historique des conversations. A savoir, l'historique de vos messages.

Une fois une conversation terminée avec votre contact, et surtout, que vous fermez votre page de discussion, elle est supprimée. Donc,aucun risque qu'on ne puisse y avoir accès ultérieurement. Sécurité supplémentaire.

Autre info, son créateur est français : Nadim Kobeissi

Release date for the new Cryptocat: beta release for public use in April 2016. Follow @kaepora for dev updates.

— Cryptocat (@cryptocatapp) 22 mars 2016 Téléchargeable depuis le site officiel : https://crypto.cat/

Téléchargeable depuis le site officiel : https://crypto.cat/

-

Windows 10 désactiver la mise à jour automatique

- Par celtera

- Le 14/09/2015

- Dans Sécurité

- 0 commentaire

Vous aussi, vous avez décidé de passer à Windows 10 et, vous avez fait votre réservation. Mais avec tout ce que vous lisez sur le sujet, surtout au niveau de l'utilisation de vos données personnelles par la firme, vous avez tendance à hésiter à l'installer... et même, vous pensez sérieusement, à ne PAS, l'installer.

De ce fait, pour que vous n'hésitiez plus longuement.. Crosoft est en train de faire en sorte que vous n'ayez plus besoin d'hésitation et cherche à le faire pour vous, à votre place.

Autre précision, même si vous ne l'aviez pas réverser... c'est pareil, on vous force la main de la même manière...

Dans toutes les dernières mises à jour qu'il vous propose, il y a tout les fichiers qui vont permettre l'installation de la dernière mouture de Microsoft.

Comment on le sait ? cherchez le dossier : "$Windows.~BT" puis, vous regarderez la taille du fichier... entre 3.5 et 6 Go... rien que cela... moi qui fait la course à la place de disponible car j'ai tendance à charger mon PC... cela me dérange fortement.

Pour bloquer la mise à jour automatique depuis Seven ou Windows 8, procédez comme suit :

- Panneau de configuration

- Programmes

- Programmes et fonctionnalités

- Afficher les mises à jour installés

Ensuite, on va désinstaller les mises à jour : clic droit sur la mise à jours et sélectionner Désinstaller.

- sous Windows 7 : KB3035583, KB2952664, KB3021917

- Windows 8 : KB3035583, KB2976978

Sélectionner redémarrer plus tard.

Ensuite, redémarrez l'ordinateur.... je sais... je sais.

Allez dans la pavé des mises à jour installés de Windows Update :

- Panneau de configuration

- Systèm et sécurité

- Windows Update

- Afficher l'historique des mises à jour

ou...

- Menu Démarrer

- Tous les programmes

- Windows update

- Afficher l'historique des mises à jour

Refaire un clic droit sur les mises à jour que vous venez de supprimer et sélectionner "Masquer la mise jour".

Ainsi, vous devriez être tranquille maintenant. Et c'est vous, qui avez le choix, plus Microsoft. Cela évitera qu'à chaque démarrage, on vous "force" la main.

De mon côté, il me manque encore 1 fichier dans mes mises à jour...

-

Java sur les traces de Flash

- Par celtera

- Le 15/07/2015

- Dans Sécurité

- 0 commentaire

Comme on le sait, Adobe Flash Player vient de plublier de nouvelles mises à jour, sans oublier Reader, suite à d'importantes failles de sécurité. Ce que l'on sait moins, c'est que Java aussi, se voit dans l'obligation de faire des mises à jour de sécurité.

Pas moins de 193 correctifs... tout va très bien, Mme la Marquise...

Les failles ne seraient pas dues aux révalations, faites, suite au hack de Hacking Team. Les versions antérieures ne seraient pas touchées par cette faille... seulement la dernière : 1.8.0.45

Symantec indique toutefois, que pour Java, c'est la première faille 0-day, depuis 2013...

Pour mettre à jour Java, merci d'aller directement sur le site officiel : http://java.com/fr/download/

-

Flash Player la faille de trop

- Par celtera

- Le 15/07/2015

- Dans Sécurité

- 0 commentaire

En quelques jours, deux mises à jour ont été mise en ligne pour corriger d'importantes failles de sécurité de Flash Player.

Flash, permet depuis des années, que ce soit sur PC, tablettes ou smartphones, de visionner des vidéos ou des animations. Seul Apple l'a supprimé, à cause de ses nombreuses failles.

A l'heure actuelle, cette nouvelle est la, faille de trop. A tel point que Mozilla adécidé de le bloquer d'ofice sur Firefox. Attitude courageuse que les autres navigateurs, n'ont, pour le moment, pas suivi.

Peur de la perte d'utilisateurs ? Certainement, mais au moins, Mozilla nous montre qu'il se soucie de la protection de ses utilisateurs et cela, c'est le plus important.

Pour le moment, le conseil que l'on donne est de bloquer Flash sur vos navigateurs, le temps qu'un patch définitif soit distribué. Il vous sera toujours possible de le réactiver par la suite.

Le responsable de la séciruté de Facebook, de son côté également, a exprimé son mécontentement sur ce plugin et a critiqué ouvertement, le fait que la firme ne trouve pas de solutions pour remédier à ces inombrables failles.

-

Microsoft sécurisation des données en ligne

- Par celtera

- Le 26/05/2015

- Dans Sécurité

- 0 commentaire

ll existe diverses manières de sécuriser ses données au sein d'internet. Toutes, plus ou moins efficaces ce que nous pouvons voir très souvent malheureusement et d'autant plus, depuis les révélations de Snowden ou on se rend compte que tout n'est que fuite.

C'est donc, sur ce sujet qu'est en train de plancher Microsoft. La firme souhaite mieux sécuriser vos données et vos fichiers personnels qui transitent sur internet.

C'est ainsi que va naître, d'ici quelques temps le VC3, ou, Verifiable Confidential Cloud Computing.

I

Vos données seront mis dans une sorte de boîte ou tout sera crypté. Seul, le détenteur de la clé, pourra consulter ses données.

Dans un premier temps, ce système sera réservé aux professionnels. Même les personnes qui vont gérer ce système, ne devraient pas avoir accès à vos données.

"Le fournisseur de cloud ne peut pas voir les données ou le code que les clients utilisent pour l'analyse", a déclaré Manuel Costa , un chercheur principal avec Microsoft Research Cambridge au Royaume-Uni.

Maintenant, personnellement... mes données, dans le cloud... je préfère gérer moi même et ne pas diffuser n'importe quoi. D'autres possibilités existent que le cloud, internet pour faire circuler des données.

Après, tout ce qui rentre sur internet, ne nous appartient plus réellement.

Donc, la meilleure sécurité des données, se trouve encore et toujours, entre le clavier et la chaise.

-

Sécurité informatique : légal ou pas ?

- Par celtera

- Le 23/05/2015

- Dans Sécurité

- 0 commentaire

Parler de la sécurité informatique sur le web en France est-ce légale ou pas ?

Je viens de lire un très bon article qui parle de l'aspect légal, sur le fait de parler de la sécurité, du moins, de la manière dont se protéger des hackeurs sur le web.

A la lecture de l'article, je ne pouvais que sourire, car enfin, on mettait le doigt sur un gros problème de déontologie.

La majorité des sites, des pages, des blogs ou autres spécialistes en sécurité, s'acharnent depuis des années à vous dire comment vous protéger en vous montrant comment il est facile de hacker un système.

Si je vous montre comment hacker un système, avec copies d'écran, les liens vers les logiciels, un mode d'emploi complet de A à Z, je sais très bien, que certains d'entre vous, vont s'en servir, non pas, pour se protéger, mais pour aller hacker. Ne serait-ce que pour "tester" la connexion sécurisée de son voisin ou voir si il est possibile de pirater l'adresse mail de son ou sa compagne... mais, juste pour voir. Après tout, tout le monde le sait, vous n'êtes pas des hackeurs.

Ici, vous l'aurez remarqué, aucun post sur comment hacker pour mieux vous protéger du système.

Je ne vais quand même pas vous dévoiler les plans de fabrication d'une bombe atomique, juste pour que vous sachiez comment la désarmoçer au cas ou, vous vous trouveriez dans la situation abracadabrantesque, de devoir le faire. Nous ne sommes pas dans un film de Bruce Willis quand même^^

Ainsi, en avril de cette même année, un blog Krach.in a écopé d'une amende de 750 €, tout cela pour avoir publier 3 articles. Ces articles montraient la manière de pirater un réseau wifi, d'exploiter le réseau d'une entreprise ou autre, mais, dans le seul but de s'en protéger. La, nous sommes dans le white hat et pas le black hat.

En même temps, c'est assez amusant de voir qu'en 2015... on vous condamne pour cela... beaucoup de juges ont du dormir depuis depuis que le web existe...

C'est la, ou se situe l'ambiguité de la chose. D'ou ma parabole avec la bombe atomique...

Tous coupable ? presque, car beaucoup de sites, qui ont pignon sur rue, qu'ils soient spécialistes ou simple journal d'information, comme Le Monde, comme Clubic ont un jour, publié des articles qui indiquent comment pirater, mais dans une intention de "prévention" et en prenant soin d'indiquer qu'il ne faut pas le faire, histoire de se couvrire... mais bon, ils ont donné quand même l'information.

Que dire de ce site, que je ne nommerais pas (pas folle la guêpe) qui indiquait comment fabriquer un pistolet en Légo... amusant, mais maintenant, avec les imprimantes 3D...

Ici, nous ne sommes pas dans le BlackWeb. Non, je vous indique comment vous protéger, je vous propose des tutos, des outils depuis, les sites éditeurs, mais en aucun cas, je ne vous vous dirais comment hacker pour vous protéger. Pas de ça ici et cela a toujours été ma politique et ma ligne de conduite, même sur d'autres forums ou j'officiais.

Pour plus de saveur et montrer néanmoins, notre soutien à ce bloggeur qui a payé pour les autres, je vous invite à lire son récit :

ici : http://krach.in/MoreInfos.pdf

Ce qui pose soucis, c'est aussi, dans cette affaire, dont la manière l'affaire a été lancée.

« ils sont obligé de traiter cette, plainte car elle vient d’une sorte de bot qui scanne le WEB FR et selon les contenus lève des infractions »

En gros, la justice dispose d'un bot, depuis fort longtemps... car la Loi de Renseignement, en avril, n'était pas encore votée... qui, selon les mots employés, "lève les infractions"... Il est drôlement intelligent et fortiche le bot...

Attention, je me demande si vous parler de la NSA, de la Loi de Renseignement, de Snowden & consorts, ne va pas un jour, me voir arriver au pied de ma porte, le GIGN qui me signifiera mes droits.

Dormez tranquille braves gens, des personnes bien intentionnées veillent sur nous, nos communications et tout le reste, du moment que c'est sur le web !

-

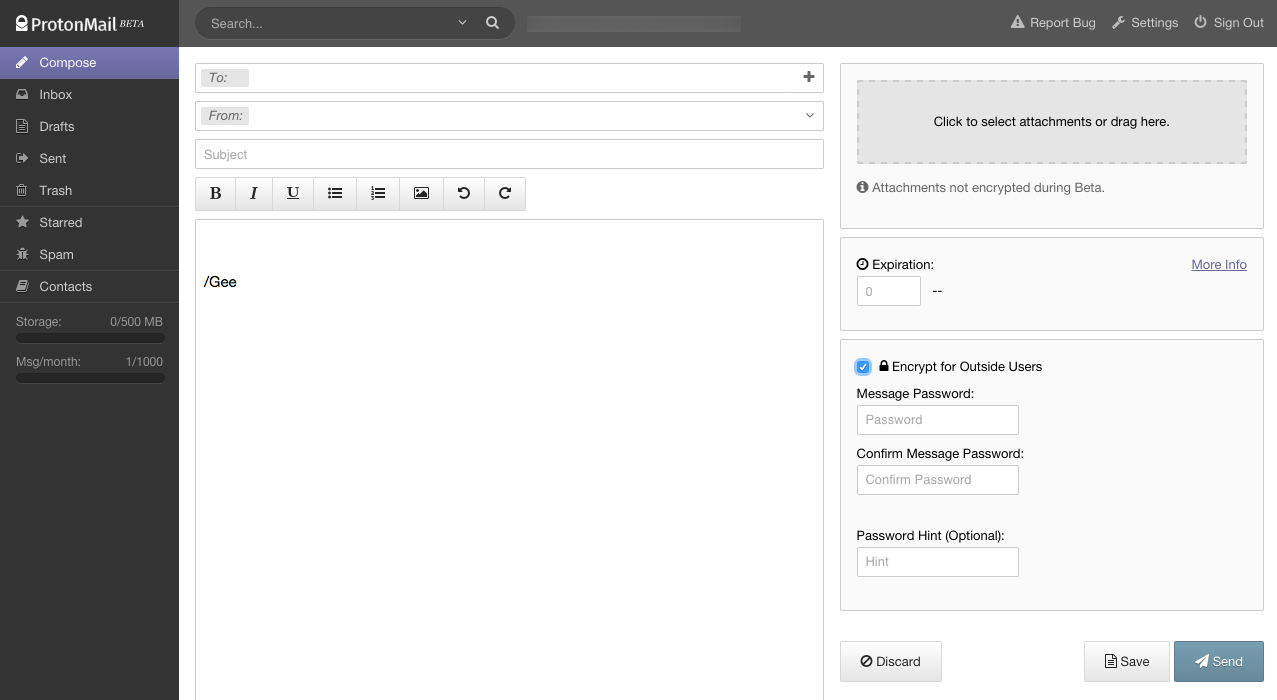

Protonmail chiffre les pièces jointes

- Par celtera

- Le 08/05/2015

- Dans Sécurité

- 0 commentaire

Protonmail améliore le chiffrement de ses données et des pièces jointes.

Depuis la création de ce nouveau maileur en mai dernier, qui permet le chiffrement des messages, la firme ne cesse d'améliorer ses services pour toujours plus de sécurité.

Coté sécurité :

Coté sécurité :Désormais, à partir de la version 1.6 les pièces jointes seront également chiffrées, ce qui n'était pas le cas jusqu'à présent.

Côté ergonomie :

Côté ergonomie :Un nouveau dossier Archives permettra d'alléger votre boite de réception et il sera désormais possible d'attribuer des couleurs à vos libéllés pour mieux les différencier.

-

Stockage sécurisé : SpiderOak

- Par celtera

- Le 19/04/2015

- Dans Sécurité

- 0 commentaire

En ce dimanche pluvieux, impossible de profiter du jardin et de ce faire un barbeuk... ça, c'était hier chez des potes. Trop cool.

Donc, aujourd'hui, on va voir un site de stockage de fichiers en ligne et qui est, sécurisé et, recommandé par notre ami Snowden.

Je parle de : SpiderOak

Côté capacité de stockage :

Côté capacité de stockage :Version gratuite : 2 Gb

Version payante : 1 To pour 12 $ par mois, soit 129 $ prélevé une fois l'année / Une offre à 5 To pour 25 $ par mois.

Côté sécurité :

Côté sécurité :la société promet un niveau de sécurité excellent avec un chiffrement systématique des fichiers. SpiderOak n'a tout simplement aucune donnée en clair sur ses serveurs. Elle pratique la politique du « Zero Knowledge ».

TÉLÉCHARGEMENTS DESKTOP

TÉLÉCHARGEMENTS DESKTOPSystème d'exploitation Windows

- Windows XP ou plus récent

Mac OS

- Mac OSX 10.6+

Linux OS (32 bits)

- Basée sur Debian

- Fedora Based

- Slackware Based

Linux OS (64 bits)

- Basée sur Debian

- Fedora Based

- Slackware Based

TÉLÉCHARGEMENTS MOBILES

TÉLÉCHARGEMENTS MOBILESAndroid OS

- sur Google Play

iOS

- iPad et iPhone sur l'App Store

Fonctionnement :

Fonctionnement :"SpiderOak, lui chiffre d'emblée toutes les données sur la machine de l'utilisateur avant de les envoyer vers ses serveurs. C'est d'ailleurs le même client de synchronisation qui se chargera de les déchiffrer. SpiderOak invite à s'identifier sur son site pour retrouver ses fichiers et les déchiffrer directement sur ses serveurs. En revanche, sur l'écran de connexion, la société indique que pour être assuré d'une vie privée complète et maximale, il est conseillé de consulter ses documents depuis les logiciels de synchronisation."

Site officiel : https://spideroak.com/

Zero Knowledge :

Cette expression désigne un protocole sécurisé dans lequel une entité nommée « fournisseur de preuve », prouve mathématiquement à une autre entité, le « vérificateur », qu'une proposition est vraie sans toutefois révéler une autre information que la véracité de la proposition.

En pratique, ce schéma se présente souvent sous la forme d'un protocole de type « stimulation/réponse » (challenge-response). Le vérificateur et le fournisseur de preuve s'échangent des informations et le vérificateur contrôle si la réponse finale est positive ou négative.

-

Google traque les malwares dans ses extensions

- Par celtera

- Le 02/04/2015

- Dans Sécurité

- 0 commentaire

Google est en train de faire un gros nettoyage de printemps dans ses extensions qui sont proposées dans Chrome.

Ce n'est pas moins de 200 extensions qui viennent d'être supprimés de son catalogue.

En effet, ces extensions, qui se voulaient inoffensives, injectaient de la publicité pendant la navigation et donc, dangereuse en matière de sécurité. Un tiers d'entre elles auraient embarqués un malware... ce qui est encore moins rassurant.

Le hic, c'est que si Google n'interdit pas ce genre d'extentions, elle impose de nombreuses règles, qui sont, on s'en doute, plus ou moins... enfin, plus moins quand même, suivies par les développeurs qui n'ont aucun scrupules à nous inonder de malwares pour récupérer les données possibles nous concernant.

D'un autre côté, c'est bien qu'ils fassent le ménage... mais au lieu de faire cela a postériori, pourquoi ne pas passer les extensions au crible avant d'autoriser leur mise en service pour Chrome ?...

-

Facebook : Malware sur l'Airbus A320

- Par celtera

- Le 24/03/2015

- Dans Sécurité

- 0 commentaire

"Un avion de la compagnie Germanwings faisant la liaison Barcelone-Düsseldorf s'est écrasé ce mardi matin dans les Alpes-de-Haute-Provence. Il n'y aurait pas de survivant parmi les 150 personnes présentes à bord. La récente découverte d'une boîte noire devrait permettre d'en savoir plus sur les circonstances du drame."

Ce titre tiré de Metronews a de quoi vous glacer le sang et nous replonge dans l'horreur et dans la tristesse pour les familles des victimes.

Dans le même temps, des cybercrinels n'ont pas perdu de temps pour utiliser l'évènement à des fins malveillantes.

En effet, les laboratoires Bitdefender dévoilent que si tôt l'annonce de la catastrophe faite, on a vu arriver de fausses vidéos.

Une circule sur le réseau social Facebook, pour ne pas le citer, vous incitant à cliquer sur un lien qui, bien entendu, ne vous conduit pas à la dite vidéo... il vous est proposé en fait, un abonnement pour un site d'hébergement. Rien à voir.

Pour cela, ils ont fait une fausse copie de Facebook...

Ce n'est quand même pas compliqué de comprendre qu'il faut arrêter de cliquer n'importe ou et que le voyeurisme au final, c'est plus que malsaint !

-

ProtonMail lève des fonds

- Par celtera

- Le 22/03/2015

- Dans Sécurité

- 0 commentaire

Souvenez-vous, l'année dernière je vous parlais de ProtonMail et de sa version beta, qui déjà, nous montrait un maileur sécurisé et crypté.

Aujourd'hui, ProtonMail revient en force avec une levée de fonds de près de 2 millions de dollars.

Pour rappel, ce maileur est conçu par des ingénieurs du CERN (Organisation européenne pour la recherche nucléaire), de Harvard et du MIT. Il permet d'envoyer des mails chiffrés, qui ne sont décryptables que si le destinataire à la clé pour les décrypter.

L'après Snowden et la volonté de protéger ses données est toujours de mise.

De plus, la société est basée à Genève en Suisse, pour ne pas dépendre des lois américaines et de l'Union Européenne.

On attend avec impatience les nouvelles améliorations qui vont être apportées à ProtonMail, pour le rendre encore plus sûr et attractif.

Côté chiffres : "350 000 testeurs et aurait récolté 550 000 dollars émanant de dons effectués par 10 000 personnes à travers le monde". Ca laisse rêveur...

Cette première grosse levée de fonds est un espoir pour l'avenir et les autres qui souhaiteraient suivre le même chemin au niveau du chiffrement des données et donc, de la protection des données.

-

FixMeStick : clé USB antivirus

- Par celtera

- Le 15/03/2015

- Dans Sécurité

- 0 commentaire

Très souvent, en matière de désinfection, on devrait plus ou moins, toutes et tous (du moins, en théorie), avoir une clé USB permettant la désinfection de son PC en cas de grosse infection.

De nombreux outils existent, qui permettent de le faire et certains (comme moi) se font un petit couteau Suisse de survie avec le minimum vital...

Mais, mais, il existe désormais une clé de désinfection... toute prête, toute jolie... et toute payante aussi.

Voici ce que nous indique nos amis de RTL

Et dans la pratique ?

Voilà pour la théorie. Nous sommes passés à la pratique en essayant de redonner vie à un 'vieil' ordinateur portable sous Windows Vista, qui mettait environ 10 minutes à démarrer, pour être ensuite pratiquement inutilisable. Nous avions auparavant essayé de supprimer les logiciels suspects et de faire tourner un antivirus, mais l'ordinateur se paralysait au bout de quelques tentatives.

Dans un premier temps, vue la lenteur de la machine, nous avons essayé la manière forte: forcer le démarrage immédiat à partir de la clé USB, en appuyant sur F8, F9, F10, F11 ou F12 juste après avoir allumé l'ordinateur.

Des options de démarrage ont fini par apparaître, mais jamais la possibilité de lancer immédiatement l'OS du stick USB. Une opération plus délicate, sans doute réservée aux experts.

Un peu de patience

Nous avons dès lors suivi la procédure standard: démarrer Windows normalement, puis dès que possible lancer le fichier "FixMeStick.exe" présent sur la clé USB. Comme l'ordinateur était très lent, cela a pris 15 bonnes minutes avant que le petit programme s'exécute.

Il a alors redémarré l'ordinateur dans le mode adéquat, à savoir l'OS du stick USB, qui a dès lors pu faire son job comme promis.

Après deux bonnes heures, le scan minutieux était terminé, et les (très nombreux) logiciels malveillants mis en quarantaine.

Quelques heures plus tard, l'ordinateur était mis à jour sans trop de souci, avec les dernières versions de Windows Vista, et à nouveau utilisable comme au premier jour (même si la batterie n'a plus que quelques minutes d'autonomie…).

Du bon travail, donc.

Le FixMeStick est dispo sur internet et chez Vandenborre au prix recommandé de 59€. Cependant, les antivirus qu'il contient seront véritablement efficaces durant 1 an: après, il faudra payer pour les maintenir à jour.

Ce petit appareil ne servira donc peut-être qu'une seule fois, mais cela vous évitera d'acheter un nouvel ordinateur ou de faire appel à un professionnel pour récupérer vos données privées.Source : ICI

Entre nous, pourquoi payer alors qu'il existe sur le net, plethore de logiciels open-source, largement fiable et efficaces, qui vont nous permettre de tout désinfecter et ce, gratuitement ?....

-

Faille dans Adobe Flash Player

- Par celtera

- Le 04/02/2015

- Dans Sécurité

- 0 commentaire

En allant sur le site de Adobe, on peu lire qu'ils viennent de trouver un gros bug :

Ici : https://helpx.adobe.com/security/products/flash-player/apsa15-02.html

Trend Micro lance une alerte au niveau de la sécurité de Adobe Flash Player. Cette faille ne concerne que la version 16.0.0.296... qu'on se le dise.

Les premières victimes de la faille, ont été les utilisateurs de Dailymotion, qui se sont vu redirigés vers des pages utilisant la faille, via des URL pubilicitaires, essentiellement, des bannières.

Cette faille, permet, pour celui qui l'exploite, de prendre possession de votre ordinateur.

Le patch n'est pas encore disponible et Trend Micro, de son côté, conseille de désactiver le module.

Encore une faille qui s'ajoute aux précédentes.... soit, les hackeurs deviennent de plus en plus malin... soit les éditeurs deviennent de moins en moins efficace...

-

Detekt l'espion qui espionne l'Etat

- Par celtera

- Le 20/11/2014

- Dans Sécurité

- 0 commentaire

Il vient de sortir une nouvelle petite application, qui va faire et qui commence à faire du bruit sur la toile : DETEKT.

Un application, qui permet de savoir tout simplement si votre ordinateur est "espionné" par une agence gouvernementale, à savoir l'Etat. L'application va cibler particulièrement, les spywares utiliés par les différentes agences gouvernementales à travers le monde.

Ce petit joujour a été concocté par Amnesty International, Privacy International ou encore l'Electronic Frontier Foundation.

On pourra lire dans certains articles qu'il s'agit d'un "antispyware"... ce qui n'est pas tout à fait le cas, vu qu'il ne fait que "détecter", comme son nom l'indique et non, "supprimer". Pour cela, il faudra utiliser d'autres outils, que vous trouverez, en partie, sur PC Lounge Concept, rubrique Sécurisation et aussi, Tutoriels.

Il a été développé par Claudio Guarnieri, expert en sécurité informatique et grand défenseur des droits de l'Homme.

Le programme est gratuit et open-source.

Téléchargement :

- Le code : https://github.com/botherder/detekt

- L'application : https://github.com/botherder/detekt/releases/tag/v1.1

-

le FBI cherche un accès légal à nos données

- Par celtera

- Le 20/10/2014

- Dans Sécurité

- 0 commentaire

Depuis que Apple et Google ont décrété le chiffrement des données sur les smartphones et les tablettes... le FBI n'est pas content du tout et le fait savoir.

« Un jour, des gens innocents se retrouveront pénalisés parce que nous, les forces de l’ordre, ne pourrons pas accéder à certains types de données ou d’informations, même avec une autorisation légale », a indiqué Comey, Directeur du FBI.

Pour avoir accès aux données, ils sont obligés maintenant, de faire une demande... "légale"... étonnant non ?...

Donc, le FBI et les autorités, cherchent un moyen "légal" de contourner ses demandes d'autorisations et de pouvoir, à nouveau, venir fouiller dans vos appareils, en toute "légalité" et "discrétion"...

Dormez braves gens... vous ne risquez rien. les Gouvernements veillent sur vous... et vos données surtout.

-

Découverte d'une faille USB critique

- Par celtera

- Le 04/10/2014

- Dans Sécurité

- 0 commentaire

Pendant la dernière conférence Black Hat, une importante faille de sécurité sur les clés USB a été révélée. Elle permet de corrompre n'importe quel type de supports USB, en introduisant des malwares qui sont indétectables.

Que font-ils ?

Ils vont injecter en sous-marin et de manière silencieuse, des malwares, dans la machine hôte et leur permettre de s'exécuter silencieusement, dans le but de dérober vos informations. Cela n'est pas sans rappeler l'infection il y a quelques années du fichier autorun.inf sous Windows.

A la différence près, c'est qu'à l'heure d'aujourd'hui, rien n'est fait pour contrer efficacement cette faille.

Adam Caudill et Brandon Wilson, deux chercheurs, ont publiés leur recherche sur le sujet et démontré la faille : https://github.com/adamcaudill/Psychson

« Nous pensons que tout ceci devrait être public. Ce ne devrait pas être gardé caché. Nous publions donc tout ce que nous avons ». Le détail de la faille n'a pas été publié, ne rêvez pas non plus.

Adam Caudill indique de son côté : « Si cela doit être corrigé, nous avons besoin de plus qu’une présentation à la Black Hat. Si les seules personnes qui peuvent le faire sont celles ayant de gros budgets, les constructeurs ne feront jamais rien. Vous devez prouver au monde que c’est utilisable, que n’importe qui peut le faire… Ce qui impose une pression aux constructeurs pour qu’ils corrigent le vrai problème ».

La solution ?

Flasher les firmwares de millions de clés, dont certaines ne sont plus produites depuis fort longtemps ?... impossible. Il est juste possible de prendre des précautions pour celles qui vont sortir.

Un conseil ?

- Utiliser dans la mesure du possible une clé USB dans un bac à sable pour l'isoler au maximum si on est pas sûr de la clé que l'on va introduire dans sa machine.

- Ne pas faire un doucle-clic pour l'ouvrir et ne pas lancer l'auto-run et d'utiliser les commandes pour l'ouvrir tout simplement... plus long, mais cela semble le moins dangereux pour l'instant.

- Scanner sa clé régulièrement et la formater au besoin.

-

Vos données sur le net

- Par celtera

- Le 21/09/2014

- Dans Sécurité

- 0 commentaire

Un petit rappel que je trouve toujours aussi sympathique à regarder.

Pour celles et ceux qui ne connaissent pas cette campagne, lancée en 2012, un petit visionnage s'impose... ainsi, vous verrez qu'il ne faut pas mettre n'importe quoi sur la toile. Car, tout, fini toujours par ressortir.

Envie d'être un peu plus prudent à l'avenir ?.. si non, revisionnez la vidéo^^

-

Comparatif des antivirus gratuit 2014

- Par celtera

- Le 20/06/2014

- Dans Sécurité

- 0 commentaire

Pourquoi refaire quelque chose qui est déjà fait et assez bien fait ?

Le site Tom'sGUIDE propose en effet un comparatif des meilleurs antivirus gratuits en 2014.

Pour ma part, je ne change pas, je reste sur mon Avira, qui est dans le Top 3 de leur test.

La suite, ici : http://www.tomsguide.fr/article/comparatif-test-antivirus-gratuits-2014,2-1533.html

-

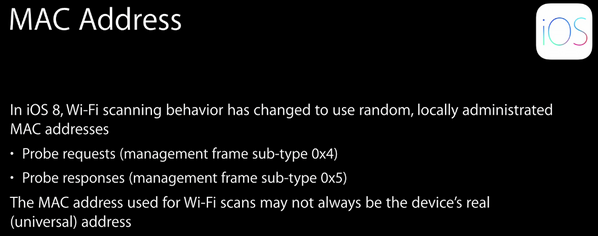

IOS 8 contre la géolocalisation

- Par celtera

- Le 11/06/2014

- Dans Sécurité

- 0 commentaire

Apple vient de frapper fort en ce qui concerne la sécurisation de l'exploitation des données de la vie privée.

En effet, des magasins utilisent des systèmes pour enregistrer les appareils qui se connectent aux bornes de relais wifi gratuites. Ainsi, ils savent qui est rentré dans la boutique, quand, la fréquence...

Désormais, sous IOS 8, ce n'est plus possible de le faire. Ils randomisent l'adresse Mac, "déguisant efficacement toute trace du iDevice jusqu’à ce qu’il décide à se connecter à un réseau".

-

Onionshare : échanges de fichiers sécurisés

- Par celtera

- Le 26/05/2014

- Dans Sécurité

- 0 commentaire

Ca y est, il est désormais possible d'échanger, de manière encore plus sécurisé, des fichiers, via Tor...

Après moultes essais de la NSA et de la CIA pour détourner le sytème du réseau Tor (merci Korben pour ce résumé très pertinent de ce réseau), force est de constater que parfois, faut que les grands rendent les armes... pour un temps.

De ce fait, et pour continuer de vivre et d'échanger librement des fichiers, sans pour autant qu'ils ne soient récupérés trop facilement, nous devont remercier Micah Lee. Qui est-ce ? Un expert en chiffrement du magazine The Intercept, qui a eu l'idée géniale de développer Onionshare, une application (un script python en fait) créée dans le but d'échanger de gros fichiers jugés sensibles, et ce, en toute sécurité grâce à un transfert anonyme vers des canaux chiffrés du dit réseau.

En gros, lorsque l'utilisateur souhaitera envoyer un fichier via le réseau, ce dernier va créer un site web (rien que ça), qui lui, sera temporaire. Bien sûr, il sera protégé par un mot de passe et il sera hébergé sur le PC de l'utilisateur.

Ensuite, il suffira ensuite d'envoyer l'URL de ce site au destinataire, avec le mot de passe qui aura été créé à cet effet... de préférence, via une messagerie sécurisée... ProtonMail par exemble ?... je sais ce que vous allez me dire, un mot de passe pour le site, un autre pour le message sur ce maileur, mais bon... ou on désire de la sécurité, ou non !

Le plus ? le destinataire n'a pas besoin d'installer Onionshare de son côté et une fois que le transfert de fichier est réalisé, le créateur pour désactiver le site et aucune trace de ne sera conservé dans le réseau.

Ne voyez pas dans ce nouveau système, la porte ouverte pour des échanges illégaux... même si Tor, est une fourmillière pour les échanges illégaux, mais cela pourrait être très utilse pour les entreprises qui désirent échanger des informations en toute sécurité...

-

ProtonMail : la messagerie sécurisée anti NSA

- Par celtera

- Le 22/05/2014

- Dans Sécurité

- 0 commentaire

Qui connait ProtonMail ?... toi ? toi ? ou toi derrière ton clavier ?... personne ou si peu ?... allez, je vous explique.

Depuis l'affaire des révélations du sieur Snowden, c'est la course à la sécurisation des données tout azimut. Tellement que, un maileur a été conçu et estampillé "Anti NSA".

Le MIT et le CERN ont donné naissance à ProtonMail, un maileur qui est codé et ultrasécurisé. En fait, il est encodé de bout en bout.

Le hic, c'est que sitôt le lancement de fait, leur serveur est saturé...

" Nous pensions disposer de suffisamment de ressources pour supporter l'enregistrement des utilisateurs pendant un mois. Jamais nous n'aurions imaginé atteindre cette limite en seulement 60 heures."

Victime de leur succés, mais quel beau succès néanmoins.

Les utilisateurs disposent de deux mots de passe, le premier pour accéder au compte, le second permet de déchiffrer les messages. Le chiffrement est basé sur OpenPGP, RSA et AES sans qu'aucune clé privée des utilisateurs ne soit stockée de manière centralisée sur les serveurs de messagerie. Rien n'est stocké sur les serveurs, pas même votre adresse IP.

Les messages sont accessibles depuis, les autres maileurs, il suffit simplement, d'indiquer au destinataire du massage, la clé pour déchiffrer.

Pour ouvrir un compte chez eux, c'est par ici : https://protonmail.ch/

-

Faille Zero non corrigée depuis 2013

- Par celtera

- Le 22/05/2014

- Dans Sécurité

- 0 commentaire

Mais que fait Microsoft ?... il ne corrige plus ses failles, du moment qu'elles ne sont pas exploitées par les "hackeurs".... belle mentalité Messieurs.

Pour résumer, une faille de sécurité sous Explorer 8 existe depuis octobre 2013... rien que cela. Le Zero Day Initiative révèle l'information au grand public, car, si au bout de 180 jours, la firme n'a pas corrigée la faille, le ZDI informe le grand public et la, forcemment, elle doit être corrigée, sinon, les hackeurs, qui en prennent connaissances, vont pouvoir s'en donner à coeur joie.

"La faille se trouve au sein de l'élément CMarkup, dans le moteur de rendu MSHTML. En exploitant cette vulnérabilité, les pirates peuvent exécuter du code arbitraire, en vue de détourner l'usage de la machine infectée."

Ce qui est regrettable, c'est que, si la faille avait été corrigée à temps, elle aurait pu bénéficier à XP... ce qui n'est plus le cas aujourd'hui.

La question est : combien d'autres failles existent réellement et qui ne sont pas corrigées ?.. en gros, on le savait déjà, Microsfot est une passoire.

-

Supprimer ses traces sur internet

- Par celtera

- Le 05/05/2014

- Dans Sécurité

- 0 commentaire

J'ai lu plusieurs articles, qui expliquaient comment supprimer ses données, ses traces sur internet de manière "définitive"...

En ce qui me concerne, c'est le "définitive" qui m'a fait un peu rire, mais passons.

En gros, on vous conseille tout simplement de supprimer vos comptes (et encore, ils en ont oublié) :

- Google+

- Viadeo (je rajoute)

- ...

On va rajouter à cela, l'ensemble des sites, forums, blogs sous lesquels vous vous êtes inscrits...

Si vous êtes un fana de l'inscription à gogo, la tâche va être rude pour vous, car il va falloir remonter loin, loin, loin...

Va falloir faire une recherche par les pseudos : ouye, quand on sait que warrior57 est utilisé dans de nombreux sites... ça vous laisse de la marge^^

Vous pouvez faire un tour dans "vos" messageries, pour voir, si par hasard, vous auriez conservé les mails de confirmation d'inscription... ou, vérifiez si, le site, forum ou blog, ne vous envoie pas un petit message de pub ou pour votre anniversaire, au moins une fois dans l'année... ça aide !

Si vous êtes un frileux de la souris et que vous préférez un "coup de pouce", rendez-vous sur ces sites :

- Account Killer : Ce site possède une base de données de plus de 500 sites (Skype, Spotify, Activision, etc). Il vous renvoie automatiquement et directement vers la page de désinscription des services.

- Just Delete Me : Ce service est similaire au premier mais tient en plus une extension Google Chrome. Dès lors qu’il va reconnaître un site duquel vous pouvez vous désinscrire, il vous donnera le lien vers la page.

- Knowem : Il s’occupe des sites moins connus auxquels vous auriez pu vous inscrire

Question : vous avez supprimé vos comptes.... mais les publications, vous les avez supprimées aussi ?...

Après plusieurs jours de durs labeurs, vous avez supprimé l'ensemble de vos comptes et des services qui s'y raccordent (Google+ par exemple, avec Youtube...) et vous allez vous cherchez sur Google... mais, horreur et damnation, vous vous voyez encore !!!!

Comment est-ce possible ? vous avez tout effacé vos comptes... Il faut savoir que certains sites, conservent vos données encore pendant X jours et que, il faut environ 3 semaines à Google, pour référencer à nouveau les pages et, donc, ne plus vous y mettre.

Ceci dit, est-ce que pour autant, toutes vos données ont été supprimées du net ou sont-elles simplement "masquées" ?.. on va commencer par regarder ce que dit la Loi avec le Décret n° 2011-219 du 25 février 2011 relatif à la conservation et à la communication des données permettant d'identifier toute personne ayant contribué à la création d'un contenu mis en ligne.

Il indique à l'article 3 :

La durée de conservation des données mentionnées à l'article 1er est d'un an :

a) S'agissant des données mentionnées aux 1° et 2°, à compter du jour de la création des contenus, pour chaque opération contribuant à la création d'un contenu telle que définie à l'article 2 ;

b) S'agissant des données mentionnées au 3°, à compter du jour de la résiliation du contrat ou de la fermeture du compte ;

c) S'agissant des données mentionnées au 4°, à compter de la date d'émission de la facture ou de l'opération de paiement, pour chaque facture ou opération de paiement.Ca, c'est dans le cas ou on dépend de la Loi française...

Juste pour le fun, si vous avez un compte Facebook et que vous êtes inscrits chez eux depuis, le début ou presque... demandez une copie de votre compte :

- Paramètres

- En bas, cliquez sur Télécharger une copie de vos données Facebook

Vous allez bien rire quand vous allez voir le contenu.... en gros, tout ce que vous avez publié, likez ou autres, mais, que vous avez supprimé un jour, va se retrouver dessus....

Le mieux, serait d'avoir :

- des comptes privés : pour la famille, les amis, le travail

- des comptes "fakes" avec pseudo pour toute autre utilisation

- avoir pour chaque compte, une adresse mail particulière pour éviter de croiser les données

- surveiller son activité et ce que l'on publie (la vie privée reste privée)

- surveiller son e-reputation, à savoir ce que les autres publient sur vous. Car, ce n'est pas parce que vous, vous ne publiez rien sur vous, que personne ne le fait pour vous !

Ca, c'est dans un monde utopique, car très peu le font...

Sachez simplement, que tout ce qui rentre dans le net, reste dans le net au niveau des serveurs. Simplement, il est possible de "masquer" les données... mais les supprimer totalement, non...

-

Yahoo supprime le Do not Track

- Par celtera

- Le 05/05/2014

- Dans Sécurité

- 0 commentaire

Quand on sait que Yahoo!, en son temps, fut un des précurseurs du Do not track, autrement dit, "ne pas me pister" sur le net, on est en droit de se poser des questions sur ce revirement de comportement de leur part, surtout, après l'affaire Snowden.

Autrement dit, plus de protections de nos données pendant nos navigations sous leur pavillon ?..

Concrètement, cela va changer quoi pour nous ?.. tout, car, même si vos navigateurs sont paramétrer pour qu'on évite de vous traquer, Yahoo! va passer outre pour vous proposer une ""une expérience personnalisée"... autrement dit, Yahoo! va mieux pouvoir cibler les publicité.. Vive AdBlock et autres bloqueurs de pubs, plus que jamais !

Yahoo! précise quand même, que ses utilisateurs, à savoir nous : "peuvent toujours gérer leur vie privée tout en bénéficiant d'une expérience Web personnalisée", et d'ajouter "la vie privée de [ses] utilisateurs est et continuera d'être une priorité absolue".

Va falloir aller faire un tour dans les pages dédiées pour modifier les paramètres selon les dires de Yahoo! .... ils s'engagent à "gagner notre confiance"...

Le choix de Yahoo rejoint celui de Google et Facebook, et le justifie par l'absence d'un " standard unique qui est efficace, facile à utiliser et largement adopté " par l'industrie du Web. Pas facile dans un tel domaine d'obtenir un consensus. Les frictions étaient déjà apparues avec le paramétrage par défaut de Do Not Track dans IE10.

Sinon, il existe Ghostery, qui permet de bloquer tout cela...

-

2014 : Comparatif des Antivirus

- Par celtera

- Le 19/04/2014

- Dans Sécurité

- 1 commentaire

Chaque année Clubic nous offre un comparatif des "meilleurs" antivirus, selon eux, de l'année en fonction de plusieurs critères :

- détection

- consommation RAM

- consommation CPU

- ...

Selon eux, car tous, n'y figurent pas... dommage.

On en revient, presque chaque année, aux mêmes conclusions, les gratuits, n'ont rien à envier aux grosses usines à gaz payantes.

Pour ma part, j'avais Kasperky, mais que j'ai supprimé, car trop lourd, même si, très efficace et beaucoup de possibilités de paramètrages et l'incorparation d'un bac à sable. A l'heure actuelle, je tourne avec la version free de Avira et j'en suis satisfaite.

Pour un antivirus payant, ma préférence irait à Bitdefender à l'heure actuelle, avec la possibilité de payer de manière "sécurisé" en ligne, avec le navigateur "Safepay"... un must à l'heure actuelle.

Il n'empêche, le meilleur antivirus se situe entre le clavier et la chaise. Un antivirus seul, ne suffit pas pour tout éradiquer. D'autres outils, sont nécessaires et vous les trouverez dans le site, dans la section Sécurisation.

Pour lire le comparatif complet et vous faire votre opinion, c'est par ici sur Clubic.

N'hésitez pas à dire en commentaires quel est votre antivirus et pourquoi, il a votre préférence.

-

Kasperky : les utilitaires gratuits

- Par celtera

- Le 27/03/2014

- Dans Sécurité

- 0 commentaire

Je ne vous présente pas Kasperky un des plus célèbre antivirus, de facture russe. Je ne vous apprendrais rien, en vous précisant que bon nombre d'anti-virus, viennent se servire dans les bases de données anti-virales de Kasperky pour faire les leur.

Je ne vous dirais pas non plus, qu'un navigateur a intégré cet antivirus pour qu'il scanne tout... non, je ne vous le dirais pas.

Par contre, voici la page ou Kasperky, met à votre disposition, gratuitement, ses utilitaires pour pouvoir se défincter de manière efficace.

Servez-vous, les liens seront toujours remis à jour par le site.

Lien direct : http://support.kaspersky.com/viruses/utility

-

Kasperky Security Scan

- Par celtera

- Le 27/03/2014

- Dans Sécurité

- 0 commentaire

Alors un petit joujou que j'aime bien des Laboratoires Kasperky, il s'agit de Kasperky Security Scan.

Security Scan pour votre PC, c'est :

- Téléchargement gratuit, mises à jour gratuites à utiliser et gratuits

- Analyse multi-couches rapide des virus et autres logiciels malveillants

- Utilise les dernières technologies - ainsi que l'accès en temps réel à l'information en nuage sur les menaces les plus récentes

- Peut être utilisé avec d'autres logiciels antivirus

- Rapport complet sur toutes les menaces et les vulnérabilités se trouve sur votre PC

- Conseils pour vous aider à protéger votre PC

Et c'est ou que ça se trouve ?...

Ici : http://free.kaspersky.com/?redef=1&THRU&reseller=cybermap_sm

-

Antivirus pour ANDROID

- Par celtera

- Le 16/03/2014

- Dans Sécurité

- 0 commentaire

On connait toutes et tous des antivirus plus ou moins efficace pour son PC. Pour les portables, on pêche un peu plus parfois...

Ici, vous trouverez quelques applis intérressantes qui vont vous permettre de sécuriser votre téléphone.

Lien : http://laguerrierecelte.xooit.fr/t967-Antivirus-pour-Android.htm#p1662

-

KeyScrambler : antikeylogger pour Mozilla, IE et Flock

- Par celtera

- Le 16/03/2014

- Dans Sécurité

- 0 commentaire

Voici un petit addon, qui va vous permettre de crypter ce que vous saisissez au clavier directement au niveau du pilote de votre clavier pour ne le décrypter que dans votre navigateur Web.

Cela permettre d'empêcher les programmes malveillants comme les keyloggers ou "enregistreur de frappe" de voir en clair ce que vous entrez : mot de passe, identifiants...

Une fois télchargé, il faut l'installer of course.

Le système va vous demander de rebooter (redémarrer) le PC pour que tout

Ici, le lien de KeyScrambler : http://www.qfxsoftware.com/download.htm

Ici, un tuto très complet pour l'installer et le paramétrer : http://www.pcastuces.com/pratique/securite/proteger_keylogger/page2.htm